من الصعب تخيل صراع عسكري اليوم دون أن يشتمل على أبعاد إلكترونية، والتي أصبحت في صلب اهتمامات الأنظمة الدفاعية لأي مواجهات محتمل حدوثها في المستقبل، وعلى غرار الحرب التي اندلعت بين جورجيا وروسيا عام 2008، وقبلها بين روسيا وأستونيا عام 2007، فقد قامت العديد من الدول مثل الولايات المتحدة الأمريكية وغيرها من الدول الأخرى مثل الصين ببناء وحدات إلكترونية على شبكات الانترنت، وكذلك إسرائيل التي قامت بإنشاء الوحدة 8200 للحماية من مئات وآلاف القراصنة المحترفين.

يتم شن الحروب السيبرانية من قبل دول وجيوش نظامية أو منظمات دولية أو ميليشيات عسكرية لمهاجمة أجهزة الكمبيوتر أو شبكات المعلومات في دولة أخرى ومحاولة الإضرار بها، على سبيل المثال، من خلال فيروسات الحاسوب أو هجمات الحرمان من الخدمات الأساسية، مثل تعطيل شبكات الكهرباء والإنارة أو تسميم مياه الشرب.

ولا تقتصر الحروب السيبرانية على مهاجمة المرافق الخدمية وإنما يمكن من خلال القوات السيبرانية التحكم في نظم دفاع العدو أو التشويش على أقماره الاصطناعية وإصابة منظومة أسلحته المتطورة بالشلل، على سبيل المثال، عن طريق طيف كهرومغناطيسي – واسع النطاق أو موجه.

نشأة الحرب السيبرانية

تعود بداية الحروب السيبرانية إلى حقبة الحرب الباردة، وعلى الرغم من أنها كانت تدور في نطاق محدود نوعاً ما، فإن أول موقعة سيبرانية دارت رحاها بين الولايات المتحدة والاتحاد السوفييتي عام 1982 وكانت لها آثار بارزة تمثلت في تخريب خط الأنابيب السوفييتي العابر لسيبيريا، حيث كانت هناك عملية ضخمة لجهاز المخابرات السوفييتي KGB، تسمى Line X، صُممت لتساعد الاتحاد السوفييتي، والذي كان متأخراً إلى حد كبير في مجال تصميم التكنولوجيا والإلكترونيات الدقيقة، على تخطي هذه الفجوة عن طريق سرقة تكنولوجيا المعلومات لكل الأنشطة من الغرب.

وعليه، قامت المخابرات السوفييتية بتدريب جيش من العلماء على التسلل إلى الشركات والوكالات لسرقة المخططات والرسوم للمشروعات والإنشاءات والمعلومات السرية للأبحاث.

وتسربت معلومات إلى وكالة المخابرات المركزية الأمريكية CIA، والتي بدلاً من أن تشن حملات ومداهمات ضد هؤلاء العلماء العملاء، قررت القيام بما هو أبعد من ذلك، ونصبت فخاخاً لتنفيذ عملية تجسس مضادة، أي أنها بدلاً من إلقاء القبض عليهم تركتهم يواصلون العمل، ولكن مع إمدادهم بمعلومات مغلوطة، وسمحت لهم بالولوج إلى مخططات لمنشآت يمكنهم بناءها، من بينها مخططات لبناء خطوط أنابيب للنفط والغاز الطبيعي.

وحصل الجواسيس السوفييت على وثائق تتضمن مخططات الإنشاء، ولكنها كانت تتضمن خطأ بسيطاً في الشفرة لم تمكن ملاحظته. واستخدم السوفييت المخططات بالفعل لبناء العمود الفقري لخطوط نقل الغاز الطبيعي والنفط القادمة من سيبيريا.

ولكن بعد فترة قصيرة تسبب الخطأ المتعمد في الشفرة في حدوث انفجار لخط الأنابيب، وكان انفجاراً يعادل ثلث حجم انفجار القنبلة النووية في هيروشيما.

مخاطر سيبرانية

تقدم «الشبكة» الجديدة للجيش الأمريكي، في الوقت الحالي، ديناميكيات قتالية جديدة، من خلال توفير القدرة على توصيل المركبات المدرعة والطائرات المُسيرة والمروحيات والجنود المترجلين في نظام واحد لمشاركة البيانات، وهو سيناريو يضاعف خيارات الهجوم ويقصر جهاز الاستشعار إلى وقت إطلاق النار، ويدمج مستشعرات الاستهداف.

ولكن توجد مخاطر جديدة كبيرة تواجه هذه المزايا المضافة، بالنظر إلى المدى المتزايد الذي تتشابك فيه أنظمة الأسلحة بواسطة شبكات الكمبيوتر. كما أن «زيادة القدرة على التشغيل البيني والمدى ومشاركة المعلومات الاستخباراتية تؤدي بشكل متزايد إلى زيادة الحاجة إلى حماية هذه الشبكات أو «تقويتها».

وبحسب ما ذكره نائب رئيس أركان الجيش الأمريكي، الجنرال جوزيف مارتن، خلال حدث أقيم مؤخراً في مؤسسة الدفاع عن الديمقراطيات FDD، تعد السيبرانية جزءاً مهماً من كل برنامج يتم جمعه معاً. إن «هذا يسمح لنا (الولايات المتحدة) بالمنافسة على عتبة أدنى من الصراع المسلح. يمكن أن تعني زيادة الشبكات أيضاً أن الدخيل المحتمل يمكنه إحداث المزيد من الضرر من خلال نقطة دخول واحدة، مما قد يجعل البيانات الحساسة للمعركة أكثر عرضة للخطر. ويعني ذلك أنه يتعين على الجيش الأمريكي أن يتخذ خطوات جديدة لمنع «التشويش» اللاسلكي و»القرصنة» على الشبكة السيبرانية وتعطيل إشارة نظام تحديد المواقع العالمي GPS وأنواع أخرى من تدخل العدو من تعريض العمليات القتالية المتكاملة للخطر.

التقنيات السحابية

هناك العديد من العناصر لهذه الأنواع من جهود التقوية. يبدأ أحدهم بالترحيل إلى السحابة. من خلال تمكين الوصول المحسن إلى البيانات في الوقت الفعلي عبر «العقد» المنفصلة أو المتفرقة، فإن الاتصال السحابي يعمل بالفعل على تمكين شبكة الجيش وتغيير التكتيكات القتالية، وعلى الرغم من أن السحابة توفر مزايا غير مسبوقة، فإن تجميع البيانات ومشاركتها يتطلب حماية إضافية عبر الإنترنت. فإذا تمكن متطفل من الوصول إلى بوابة من نوع ما، ولديه القدرة على اختراق أجزاء من الشبكة التي تدعم السحابة، فقد تكون كميات أكبر من البيانات عرضة للخطر من نقطة اختراق أو ولوج واحدة ببساطة.

اختراق إلكتروني هائل

أعلنت شركة أمريكية للأمن السيبراني أنها كشفت مؤخراً عن اختراق إلكتروني هائل في ديسمبر 2020، ربما يعود إلى مارس من العام نفسه، وربما حتى قبل ذلك، عندما اخترق خصم، شبكات الكمبيوتر للوكالات الحكومية الأمريكية والشركات الخاصة عبر SolarWinds ، وهو برنامج أمان تستخدمه عدة آلاف من المنظمات في الولايات المتحدة وحول العالم. وتصف نيكول بيرلروث، مراسلة الأمن السيبراني في نيويورك تايمز، اختراق SolarWinds بأنه «أحد أكبر الإخفاقات الاستخباراتية في عصرنا». وتمضي بيرلروث قائلة: «نحن في الحقيقة لا نعرف مدى انتشاره. ما نعرفه هو أن هذا الشيء قد أصاب وزارة الأمن الداخلي، وهي الجهة نفسها المعنية بالحفاظ على سلامة كل من وزارة الخزانة ووزارة الخارجية ووزارة العدل ووزارة الطاقة، وبعض المعامل النووية، ومراكز مكافحة الأمراض والوقاية منها CDC».

تقول بيرلروث إن حقيقة أن الاختراق لم يتم اكتشافه لفترة طويلة يعني أن المتسللين من المحتمل أن يكونوا قد زرعوا شفرة «الباب الخلفي»، والتي من شأنها أن تسمح لهم بمعاودة اختراق الأنظمة في وقت لاحق.

خطط مستقبلية

ذكر تقرير، أعده مارك بوميرلو، ظهر في إصدار خاص من دورية Cyber Defense Review، وهي دورية علمية يصدرها معهد الجيش السيبراني الأمريكي في ويست بوينت، أن جنرال ستيفن فوغارتي، قائد القيادة الإلكترونية للجيش الأمريكي ARCYBER، قدم خارطة طريق من ثلاث مراحل تنفذها القيادة السيبرانية للجيش الأمريكي على مدى عشر سنوات تمتد المرحلة الأولى منها إلى منتصف العام الجاري.

المرحلة الأولى

تأمل القيادة في تحقيق الإنشاءات الأولية للبرامج والتشكيلات الجديدة، والتي تم بالفعل تنفيذ العديد منها لبعض الوقت. يتمثل الجهد الرئيسي في نقل مقر القيادة من فورت بيلفوار في فيرجينيا، إلى فورت جوردون في جورجيا، بهدف تكمين «القوات السيبرانية العملياتية والمؤسسية للجيش الأمريكي من العمل بتآزر غير مسبوق من خلال منصة عرض طاقة معلوماتية واحدة».

تعد كتيبة دعم الحرب الإلكترونية 915 أحد الكيانات الجديدة نسبياً. تتكون الكتيبة، التي تم إنشاؤها في عام 2019، من 12 فريقاً تدعم فرق الألوية القتالية أو غيرها من التشكيلات التكتيكية. تساعد فرق «التحليق في أفاق بعيدة»، كما يسميها بعض المسؤولين، في التخطيط للعمليات الإلكترونية التكتيكية للقادة في مسرح العمليات وتنفيذ المهام من جانب واحد بالتنسيق مع القوات في ميدان القتال.

لاحظ المسؤولون سابقاً أن هذا التشكيل من المرجح أن يتطور على مر السنين: بينما تجري القوة عمليات وتدريبات، فربما تحتاج إلى إعادة النظر في هيكلها وقدراتها.

كما ستخضع القيادة، بحسب فوغارتي، لعملية إعادة تنظيم لزيادة عدد فرق دعم عمليات المعلومات الميدانية المتاحة، وتوسيع نطاق الوصول إلى الخلف وقدرات وسائل التواصل الاجتماعي لتشمل كل من قوات العمليات التقليدية والخاصة.

وأورد أن العنصر الأخير من المرحلة الأولى، وفقاً لما وصفه فوغارتي، يشتمل على إنشاء كتيبة إشارات هجومية جديدة للعمليات السيبرانية، وهو ما حصلت ARCYBER على الموافقة بشأنه، والتي من المقرر أن تبدأ مهامها في فورت جوردون في أواخر العام 2021 وتقدم الدعم لقوات الجيش الأمريكي الإلكترونية. ونظراً لأنها كيان جديد، فإنه لا تتوفر سوى معلومات قليلة عنها، لكن وفقاً لما تطرق إليه فوغارتي فإنها من المتوقع أن تعكس المهمة التي كانت تؤديها قوات الحرس الوطني سابقاً باسم Task Force Echo . تنفذ قوة المهمة الوطنية السيبرانية عمليات إلكترونية هجومية تحت ستار الدفاع عن الأمة من الجهات الفاعلة السيبرانية الخبيثة.

المرحلة الثانية

ووفقاً لخارطة الطريق، فإن المرحلة، التي ستتم بين 2021 و2027، هي المكان الذي ستجرب فيه القوة وتبتكر. ستشهد هذه المرحلة توظيف القدرات والوحدات الجديدة التي تم إنشاؤها في المرحلة الأولى.

وكتب فوغارتي قائلاً «بينما يكتسب قادة الجيش» مجموعات وممثلين «متزايدين يدمجون قدرات المعلومات في عمليات مستدامة، فإن ARCYBER، بالاشتراك مع (قيادة التدريب والعقيدة) وقيادة مستقبل الجيشAFC ، سيكون بمثابة جامع المعرفة الرئيسي للجيش من أجل القتال الحربي الناشئ في القرن الحادي والعشرين في (بيئة المعلومات)».

وستنشئ ARCYBER مركزاً لعمليات حرب المعلومات في فورت جوردون وسيوفر المركز لـARCYBER قدرة «غير مسبوقة» في الوقت الحقيقي لاستشعار وفهم بيئة المعلومات العالمية مع الاتصال بجميع أوامر مكونات خدمة الجيش.

وأضاف فوغارتي: «ستسمح هذه الميزة الفريدة لـ ARCYBER باستشعار وفهم واتخاذ القرار والاستجابة لظروف العنصر المعلوماتي العالمي الناشئ، مما يوفر خيارات للقيادة العليا للجيش والقادة الإقليميين والجيش المشترك بسرعة لا مثيل لها، مما يتيح ميزة اتخاذ القرار الاستراتيجي».

يهدف إنشاء هذا المركز الجديد إلى الاستفادة بشكل مباشر من دعم ARCYBER للقيادة السيبرانية من خلال مقر القوة المشتركة – Cyber وأوامر المقاتلين التي تدير العمليات السيبرانية من أجلها. وسيكون من الأمور الحاسمة لنجاح مركز العمليات الجديد توافر لواء استخبارات عسكري متخصص، وهو الذي أشار فوغارتي إلى أنه سيركز، فور تزويده بالموارد اللازمة، على بيئة المعلومات لتشمل الفضاء السيبراني والطيف الكهرومغناطيسي.

كما ذكر فوغارتي أنه مع تطور حرب المعلومات، يمكن أن تتحول مهام الفرق الإلكترونية الهجومية التي ينفذها ARCYBER للقيادة الإلكترونية من خلال لواء المخابرات العسكرية 780 نحو تشكيل بيئة المعلومات.

سيطور الجيش الأمريكي أيضاً قواته التكتيكية من خلال توسيع الأنشطة الإلكترونية والكهرومغناطيسية الحالية، أوCEMA ، داخل أقسام الأركان لتشمل عمليات المعلومات والعمليات النفسية وموظفي الشؤون العامة. تعمل هذه الخلية على إعلام وتخطيط العمليات للقائد في القيادة داخل بيئة CEMA.

على نفس المنوال، سيعمل الجيش على تحسين مكونات الاحتياط. وأشار فوغارتي إلى أن العديد من القدرات المعلوماتية المتوافقة مع دعم القوات التقليدية تكمن في عناصر قوات الاحتياط.

وصف فوغارتي أيضاً قدراً لا بأس به من التجارب التي ستحدث في المرحلة الثانية. سيساعد هذا على التطوير المستمر للقوات والقدرات لدعم العمليات متعددة المجالات. ستشمل هذه التجربة:

• فرقة العمل متعددة المجالات، وتحديداًARCYBER ، تساعد في تدريب واعداد كتيبة الاستخبارات والمعلومات والحرب الإلكترونية والحرب الإلكترونية والفضاء.

• قيادة معلومات لمسرح العمليات، وهي مفهوم قيادة مستقبلية للجيش الأمريكي لقيادة من الرتب الشابة، تزود قادة مسرح العمليات بقدرات التأثير التي سيتم اختبارها خلال تقييمات القتال الحربي المشترك وتدريبات الدفاع.

• ستجري فرقة عمل حرب المعلومات في أفغانستان، التي قادها مجتمع العمليات الخاصة بالجيش الأمريكي، عمليات دعم المعلومات العسكرية وجمع وسائل التواصل الاجتماعي وتحليلات البيانات وتكنولوجيا الإعلان الرقمي المتطورة لرسائل التأثير على الرأي العام.

المرحلة الثالثة

ستبدأ المرحلة الثالثة اعتباراً من عام 2028 وما بعده، وستركز على القدرات متعددة المجالات. عند هذه النقطة، وأضاف فوغارتي أنه مهما كانت القيادة السيبرانية للجيش الأمريكي، يجب أن تكون قادرة على النجاح في المعلومات والحرب غير التقليدية، وإجراء عمليات استخباراتية واستطلاع مضاد للخصم، وإظهار قدرة على الردع ذات مصداقية.

وشرح فوغارتي قائلاً: «كجزء من القوة المشتركة، يجب أن يتقن الجيش إجراءات المنافسة الأساسية من خلال ما يسميه (عمليات متعددة المجالات) MDO ، ليصبح قادراً على تنفيذها في كل مهمة حاسمة. وستلعب ARCYBER دوراً داعماً أساسياً، حيث يطور الجيش بشكل أفضل قدرته على إجراء مشاركة نشطة من خلال التوظيف المتقارب لقدرات المناورة والمعلومات التي تركز على تحقيق التأثيرات والسلوكيات المعرفية المرغوبة في خصومنا (خصوم الولايات المتحدة)».

السيبرانية الروسية

قامت روسيا بنشر قدرات إلكترونية متطورة لإجراء عمليات سيبرانية على مستوى العالم. ولإجراء هذه العمليات، تحتفظ روسيا بالعديد من الوحدات التي تشرف عليها وكالاتها الأمنية والاستخباراتية المختلفة.

وفقاً لتقارير وسائل الإعلام والحكومة الروسية، تألفت العمليات الإلكترونية الروسية الأولية في المقام الأول من هجمات الحرمان الموزع للخدمة DDoS.

في عام 2007، كانت إستونيا هدفاً لهجوم إلكتروني واسع النطاق، ألقى معظم المراقبين باللوم فيه على روسيا. وتراوحت الأهداف الإستونية من الخدمات المصرفية عبر الإنترنت ووسائل الإعلام إلى المواقع الحكومية وخدمات البريد الإلكتروني.

وبعد وقت قصير، وأثناء حرب أغسطس 2008 بين روسيا وجورجيا تعرضت الأخيرة لهجوم إلكتروني واسع النطاق، أشار المحللون إلى أنه طال 54 هدفاً محتملاً (على سبيل المثال، المؤسسات الحكومية والمالية والإعلامية)، بما في ذلك بنك جورجيا الوطني، الذي علق جميع العمليات الإلكترونية لمدة 12 يوماً.

وكالات الأمن والاستخبارات الروسية

زادت روسيا من موظفيها وقدراتها على تنفيذ مجموعة واسعة من العمليات السيبرانية، على مدار العقدين الماضيين. لا توجد وكالة أمنية أو مخابرات روسية واحدة تتحمل المسؤولية الوحيدة عن العمليات الإلكترونية. ويرجح المراقبون أن هذا الإطار يساهم في المنافسة بين الوكالات على الموارد والموظفين والنفوذ، ويستشهد به بعض المحللين كسبب محتمل للوحدات الإلكترونية الروسية التي تقوم بعمليات مماثلة، دون أي وعي واضح ببعضها بعضاً. ويبدو أيضاً أن بعض الوكالات تعطي الأولوية لتطوير القدرات الداخلية، بينما تتطلع وكالات أخرى إلى التعاقد مع جهات فاعلة خارجية للعمليات.

وجهات نظر صينية

بدأت المناقشة الأكاديمية للصين حول الحرب الإلكترونية في التسعينات عندما كانت تسمى وقتئذ بـ «حرب المعلومات». وبسبب إعجابها بكيفية استفادة الجيش الأمريكي من تطبيق التقنيات العالية في حرب الخليج الثانية – والعمليات اللاحقة في كوسوفو وأفغانستان والعراق – بدأت الصين تدرك أنه لا توجد طريقة للدفاع عن نفسها بشكل مناسب دون اتباع التغييرات في أشكال الحرب التي تلعب فيها التقنيات العالية، ولا سيما تكنولوجيا المعلومات، أدواراً أكثر أهمية.

التكنولوجيا المتقدمة

بعد عامين من حرب الخليج، قام الجيش الصيني في عام 1993 بتعديل توجيهاته العسكرية الاستراتيجية التي حددت «كسب الحروب المحلية في ظل ظروف التكنولوجيا الحديثة، وخاصة التكنولوجيا المتقدمة» كهدف أساسي للتحضير للنضال العسكري PMS.

وفي عام 2004 عقب الحرب على العراق، تم تغيير نظام PMS للجيش الصيني إلى «كسب الحروب المحلية في ظل ظروف المعلومات»، حيث أصبح الفهم الأساسي، كما تم تفصيله في الدفاع الوطني الصيني في عام 2004، هو أن «المعلومات أصبحت العامل الرئيسي في تعزيز القدرة القتالية للقوات المسلحة».

جاءت المرة الأولى التي تناول فيها الجيش الصيني الحرب الإلكترونية علناً من وجهة نظر شاملة في إصدار 2013 من «علم الاستراتيجية العسكرية» – دراسة أجرتها أكاديمية العلوم العسكرية. وأكد أن الفضاء الإلكتروني أصبح مجالاً جديداً وأساسياً للنضال العسكري في عالم اليوم. ظهرت نغمة مماثلة في ورقة وزارة الدفاع الوطني لعام 2015 بعنوان «استراتيجية الصين العسكرية».

في حين أن الوثيقة الأخيرة قامت بتعديل النقطة الأساسية لـ PMS إلى «كسب الحروب المحلية المعلوماتية»، فقد تناولت أيضاً الأمن السيبراني لأول مرة في وثيقة عسكرية رسمية. لقد عرّف الفضاء الإلكتروني بأنه «ركيزة جديدة للتنمية الاقتصادية والاجتماعية ومجال جديد للأمن القومي»، وأعلن بوضوح أن «الصين تواجه تهديدات أمنية خطيرة لبنيتها التحتية السيبرانية» حيث أن «المنافسة الاستراتيجية الدولية في الفضاء السيبراني بدأت تتحول على نحو متزايد، تقوم دول قليلة بتطوير قواتها العسكرية الإلكترونية».

استناداً إلى النهج أعلاه الذي تتبعه الصين للفضاء الإلكتروني وأمنها القومي، يمكن استخلاص بعض الاستنتاجات.

الأول هو أن الصين لم تطور قدراتها الإلكترونية من فراغ، وإنما تم ذلك كرد فعل على مناهج وممارسات الحرب الإلكترونية المتغيرة في البلدان الأخرى، لاسيما تلك الخاصة بالولايات المتحدة وروسيا.

والثاني أن آراء الحكومة الصينية بشأن الحرب الإلكترونية تتماشى مع استراتيجيتها العسكرية، والتي يتم تعديلها وفقاً لبيئة الأمن القومي والوضع الداخلي وأنشطة الجيوش الأجنبية.

الأهداف الصينية الأساسية

على الرغم من عدم وجود مفهوم مقبول بشكل عام للحرب السيبرانية، فإن المحللين العسكريين الصينيين يستشهدون كثيراً بدراسة، أجرتها مؤسسة راند، تشرح أن الحرب الإلكترونية هي حرب استراتيجية في عصر المعلومات، تماماً كما كانت الحرب النووية في القرن العشرين. يعمل هذا التعريف كأساس للقول إن الحرب السيبرانية لها أهمية أكبر بكثير للأمن القومي وتتضمن المنافسة في مجالات خارج نطاق الجيش، مثل الاقتصاد والدبلوماسية والتنمية الاجتماعية.

وتصف الاستراتيجية العسكرية الصينية الأولوية، مرة أخرى، بأنها تشمل الأهداف المحتملة للقدرات الإلكترونية كما يلي: «الوعي بحالة الفضاء الإلكتروني والدفاع السيبراني ودعم مساعي الدولة في الفضاء الإلكتروني والمشاركة في التعاون السيبراني الدولي».

تضع الاستراتيجية هذه الأهداف ضمن أهداف «التصدي وإنهاء الأزمات السيبرانية الكبرى، وضمان (تأمين) الشبكة الوطنية وأمن المعلومات والحفاظ على الأمن القومي والاستقرار الاجتماعي».

وتشتمل الأهداف الأساسية على الأمن القومي والاستقرار الاجتماعي، حيث تعتمد مراقبة الحكومة الصينية للإنترنت ووسائل التواصل الاجتماعي على استخدامها المحتمل كمنصة لنشر المعلومات التي قد تتسبب في انتشار اضطرابات اجتماعية، مما قد يؤدي إلى عدم استقرار اجتماعي وسياسي واسع النطاق.

ويعد الهدف الأساسي الآخر، المشترك مع جميع الدول، هو الدفاع عن البنية التحتية للمعلومات الحيوية. تعتمد الصين بشكل متزايد على شبكات المعلومات في جميع الجوانب، بما في ذلك الدفاع. على الرغم من أن لديها صناعة تكنولوجية واسعة النطاق وتمتلك القدرة على التنافس مع الولايات المتحدة في بعضها، فإن معظم تقنيات الشبكة الأساسية والبرامج والأجهزة الرئيسية يتم توفيرها من قبل الشركات الأمريكية.

تستخدم الصين وصف «العمالقة الثمانية» في إشارة إلى أكبر شركات الإنترنت في سلسلة التوريد المحلية، وهي شركات آبل وآي بي إم وغوغل وسيسكو وأوراكل وإنتل وميكروسوفت وكوالكم، حيث إن الاعتماد الشديد على منتجات هذه الشركات يحفز العمل على تطوير صناعة التكنولوجيا المحلية وقدراتها، وبالتالي جعل البنية التحتية للإنترنت الداخلية للبلد أكثر أماناً. كما أنه يحدد للصين مهمتها الأساسية في الفضاء الإلكتروني بضمان أمن المعلومات في المناطق الحرجة، وهو أمر دفاعي بطبيعته وغير مدمر.

يتماشى المنظور الدفاعي الشامل للحكومة في نهاية المطاف مع المبادئ التوجيهية الاستراتيجية للصين وفهمها للخصائص العامة للحرب الإلكترونية. كررت الصين تأكيد التزامها بالمبدأ التوجيهي الاستراتيجي للدفاع النشط، كما هو موضح في ورقة الدفاع لعام 2015.

واسترشاداً بهذه المبادئ، فإن الهدف الأساسي المعلن في الحرب الإلكترونية هو تعزيز القدرات الدفاعية من أجل البقاء والتصدي بعد التعرض لضربة إلكترونية هجومية.

بناء القدرة السيبرانية

تشمل الحرب السيبرانية مناطق أكثر بكثير من مناطق جمع الجيش والاستخبارات. ولذلك فمن المنطقي قياس القدرة الإلكترونية لدولة ما من خلال تقييم أكثر شمولاً، والذي يتضمن على الأقل: البحث والتطوير التكنولوجي وقدرات الابتكار وشركات صناعة تكنولوجيا المعلومات والإنترنت ودبلوماسية الإنترنت وقدرات السياسة الخارجية والقوة العسكرية السيبرانية وشمولية استراتيجية الفضاء الإلكتروني. إذا تم تقييمها وفقاً لكل هذه المعايير، فإن القوة الإلكترونية للصين تتخلف إلى حد كبير عن قوة الولايات المتحدة.

ووفقاً لمؤشر تنمية تكنولوجيا المعلومات والاتصالات (IDI) ، الذي يستند إلى 11 مؤشراً لرصد ومقارنة التطورات في تكنولوجيا المعلومات والاتصالات عبر البلدان، احتلت الصين المرتبة 80 و 81 و 82 على التوالي من بين 176 دولة في 2017 و2016 و2015.

يرجع جزء من ضعف تأثير الصين المنخفض على الإنترنت العالمي إلى حقيقة أن لغاتها الأساسية لا تُستخدم على نطاق واسع على الإنترنت خارج البلاد. على الرغم من وجود عدد هائل من المتحدثين بالصينية في جميع أنحاء العالم، إلا أن اللغة الصينية تستخدم فقط بنسبة 1.7 % من جميع مواقع شبكة الإنترنت، بينما يستخدم 53.9 % اللغة الإنجليزية.

وبحسب المقال، الذي نشره المرصد العالمي التابع لمعهد السلام الدولي، فإن الإنترنت في الصين هو أيضاً إحدى أكثر الجبهات، التي تتعرض لهجمات بشكل منتظم. ووفقاً لتقرير نشرته شركة Beijing Knownsec Information Technology في فبراير 2019، عانت الصين من أعلى معدل لهجمات رفض الخدمة الموزعة (DDOS) في العالم في عام 2018 – بمتوسط يزيد على 800 مليون هجمة يومياً. وشكلت عمليات المسح وعمليات الاقتحام الخلفية غالبية الهجمات ونحو 97% منها نفذها قراصنة محليون.

ولكن جاءت نسبة متزايدة من الخارج، معظمها من الولايات المتحدة وكوريا الجنوبية واليابان. ومن بين جميع الهجمات التي نشأت في الخارج، فاق عدد الهجمات التي استهدفت المواقع الحكومية والمالية إلى حد كبير تلك التي استهدفت مواقع أخرى.

سباق التسلح الكهرومغناطيسي

يطور الجيش الأمريكي أداة جديدة لاكتساب ميزة في عمليات الكر والفر ومناورات التعقب والمراقبة بتوظيف مبتكر للطيف الكهرومغناطيسي. وبحسب تقرير نشره موقع C4ISRNET، تعد الخطوة بالوقت الحالي في مرحلة المفاهيم المبكرة، حيث قام الجيش الأمريكي بوضع التفاصيل المطلوبة لتنفيذ فكرة خاصة بقطاع خداع الطيف الكهرومغناطيسي المعياري، أو MEDS، الذي سيسعى إلى إرباك العدو داخل مساحة المناورة غير المرئية والتي ستعتمد على بؤرة بالغة الديناميكية للطيف الكهرومغناطيسي.

أولوية قصوى

إن الطيف الكهرومغناطيسي هو مساحة مهمة للغاية، على الرغم من حقيقة أن قوات العدو لا تستطيع رؤيته، يجب أن يتم التحرك عبرها بحذر تام كما لو أنه كان يتم نشر وحدات عبر واد مكشوف، حيث أثبت خصوم الولايات المتحدة قدرتهم على تحديد مواقع الوحدات بناءً على توقيعهم فقط في الطيف الكهرومغناطيسي، ما أدى إلى تغييرات كاملة في المفهوم والعتاد للجيش الأمريكي لتصبح مراكز قيادة ووحدات وتشكيلات أصغر.

أصبح الخداع داخل الطيف الكهرومغناطيسي أولوية قصوى للجيش الأمريكي. ومن المتوقع، بحسب ما ذكره ستيفن رين، مدير إدارة تطوير القدرات الإلكترونية والتكامل بالجيش الأمريكي، فإن MEDS يرصد العدو ويبطئ دورة قراره من خلال التغلب على قواته ضمن الطيف.

تشتيت جهود وإهدار وقت العدو

يتمثل أحد أهداف MEDS في تكرار الانبعاثات الصديقة داخل الطيف من مستوى الوحدة الصغيرة وصولاً إلى مركز قيادة فيلق كامل، مما قد يتسبب في إضاعة العدو للوقت والموارد في محاولة اكتشاف ما إذا كان كياناً حقيقياً أم وهمياً. وبالإضافة إلى تكرار الإشارات الودية، يمكن أن يخلق MEDS أيضاً المزيد من «الضوضاء» والتشويش داخل الطيف لمزيد من الإبطاء للعدو.

سلاح النبضات الفائقة الروسي

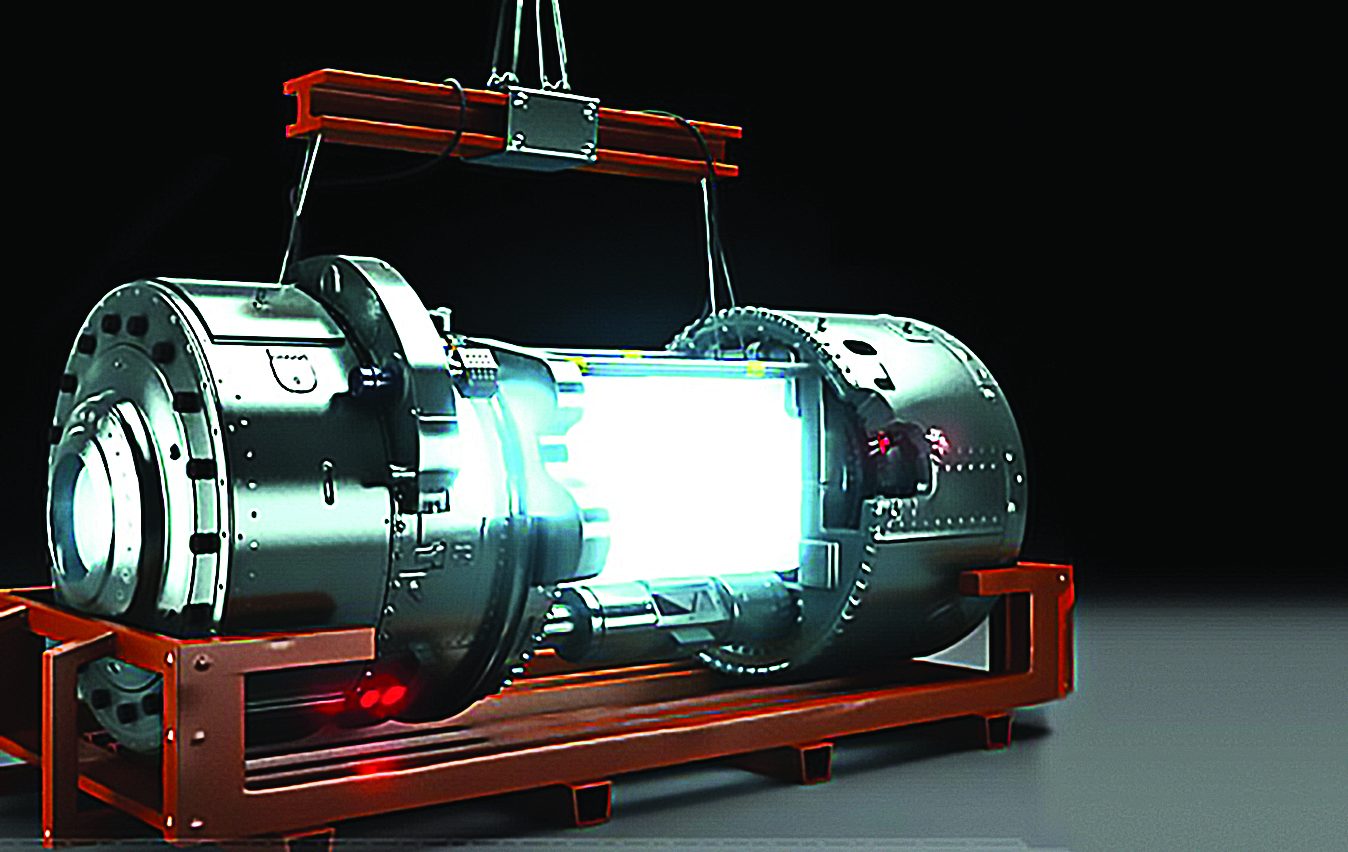

في المقابل، تشير معلومات استخباراتية أمريكية حديثة إلى أن روسيا طورت سلاح «النبضات الكهرومغناطيسية الفائقة» EMP، إلى جانب رأس حربي يمكنه التحليق بسرعة تصل إلى 20 ماخ. تم توثيق هذه التطورات في تقرير نشره دكتور بيتر فينسينت براي، المدير التنفيذي لفريق عمل EMP المعني بالأمن القومي والداخلي. وقال براي إن أسلحة النبضات الكهرومغناطيسية هذه «يمكن أن تعتم أمريكا الشمالية وحلف شمال الأطلسي وأوروبا وتنتصر في الحرب العالمية الثالثة بسرعة الضوء».

صُممت أسلحة النبضات الكهرومغناطيسية لتنفجر على ارتفاعات عالية بما يكفي للقضاء على التكنولوجيا، بما في ذلك الشبكات الكهربائية، عبر مساحات شاسعة من الأرض ويمكن أن يستمر الانقطاع الناتج عنها لأكثر من عام. في تقريره، قال براي أيضاً إن الصين تجاوزت الولايات المتحدة في تطوير الحرب الكهرومغناطيسية.

تكافؤ أمريكي ــــ روسي

وفي السياق ذاته، ذكر ماركوس كلاي، محلل وباحث أمريكي في معهد دراسات الطيران الصيني التابع للقوات الجوية الأمريكية، أن السباق من أجل إحراز تفوق الطيف الكهرومغناطيسي مستمر منذ أكثر من قرن. وتراجعت هيمنة الجيش الأمريكي على الطيف بشكل مطرد على مدى العقدين الماضيين، لسبب أساسي هو أن مخططي الدفاع والمقاتلين الأمريكيين كانوا منشغلين بخصوم من غير الأقران يعملون في بيئة طيف متساهلة للغاية. كانت الصين تتخذ خطوات لتعزيز قدراتها الممكّنة من الطيف الكهرومغناطيسي، في نفس الإطار الزمني، وجعلت نفسها أقرب إلى التكافؤ مع الولايات المتحدة.

آلية عمل الطيف الكهرومغناطيسي

يغطي الطيف الكهرومغناطيسي النطاق الكامل للضوء الموجود، بداية من موجات الراديو ووصولاً إلى أشعة غاما. تستخدم الجيوش الحديثة الرادارات وأجهزة الاستشعار الأخرى لتحديد موقع بعضها بعضاً والعدو، وشبكات الكمبيوتر اللاسلكية لطلب الإمدادات وتنسيق العمليات، وأجهزة التشويش لإضعاف رادارات العدو أو تعطيل الاتصالات التي تعتبر بالغة الأهمية للقيادة والسيطرة الفعالة. إن الطيف هو ما يربط كل شيء معاً. في تقرير استراتيجية تفوق الطيف الكهرومغناطيسي لوزارة الدفاع الأمريكية، الذي صدر العام الماضي، تم تحديد الطيف على أنه عامل تمكين للعمليات العسكرية في مجالات أخرى، وليس كمجال حربي مستقل في حد ذاته. تتابع الصين هذا التطور عن كثب ومن المحتمل أن تشارك هذا التقييم في الوقت الحاضر.

وتشير الأدلة الظرفية إلى أن جيش التحرير الشعبي الصيني يقوم على الأرجح بصياغة استراتيجية الطيف عالية المستوى الخاصة به. يعطي الاستراتيجيون العسكريون الصينيون الأولوية بشكل متزايد لاستغلال الطيف الكهرومغناطيسي والسيطرة عليه في مذاهبهم العسكرية المتطورة. لردع خصوم الصين عسكرياً ونفسياً على حد سواء، فإنهم يدعون إلى تكامل أعمق لشبكات الكمبيوتر في الحرب الإلكترونية، مع استخدام هذه القدرات جنباً إلى جنب مع الضربات الحركية الدقيقة. توقعاً لساحة معركة مستقبلية سريعة الخطى، يبدو أن الولايات المتحدة وروسيا والصين على استعداد لتطبيق التكنولوجيا المتقدمة مثل الذكاء الاصطناعي والتعلم الآلي لمهمة تعزيز قدراتها في الحرب الإلكترونية.

الذكاء الاصطناعي

يمكن أن يؤدي تقدم الذكاء الاصطناعي والتعلم الآلي إلى تسريع معالجة الآلاف من بواعث الطاقة غير المعروفة والجديدة وغير العادية الموجودة في ساحة معركة طيف كهرومغناطيسي معقدة ومتغيرة باستمرار.

وعلى الرغم من أن الطاقة الكهرومغناطيسية غير مرئية وغير ملموسة، فإنها أيضاً منتشرة وقابلة للقياس ويمكن التحكم فيها، بما يخلق مساحة واسعة لتوظيف الحيل. يصف تشاي كونكي، الذي ينتسب على الأرجح إلى برنامج الأسلحة الصينية الفائقة السرعة، الحرب الإلكترونية بأنها لعبة «القط والفأر» و»مشهد مثير للحرب الحديثة التي تُظهر الحكمة الاستراتيجية للقوات المعادية».

غموض مستقبلي

وبحسب ما ذكره المحلل الباكستاني المخضرم أمجد جافيد، نقلاً عن الخبير في الأمن السيبراني دكتور أرميستيد لي الذي ألف كتاب «عملية المعلومات: الحرب والواقع الصعب للقوة الناعمة»، أن «عصر الحرب الباردة ثنائية الأقطاب قد انتهت. نحن نعيش الآن في عصر لا يمكن التنبؤ به حيث «السرعة» هي أهم عنصر من عناصر القوة. إن ما يخبئه المستقبل للقوات العسكرية، ومؤسسات الأمن القومي غير واضح. إن العصر الذي نعيش فيه لا يمكن التنبؤ به».